Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Pesquisadores da firma de segurança Sublime Security divulgaram informações sobre um novo golpe por e-mail que usa falsas ofertas de emprego no Google para enganar as pessoas. Os alvos são, em particular, clientes do Microsoft 365 e Google Workspace, e o objetivo é roubar usuário e senha através de phishing.

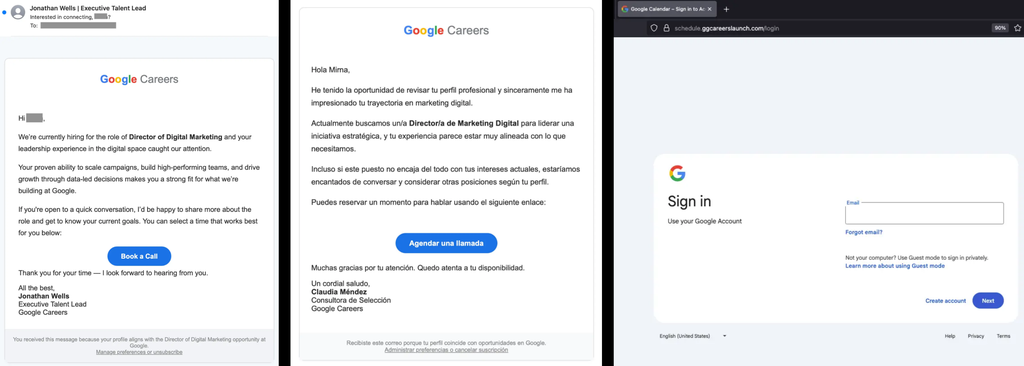

O relatório sobre a iniciativa foi publicado na terça-feira (14) e imita abordagens do Google Careers, começando com uma mensagem que diz “você está disponível para conversar [sobre a vaga]?”. Os e-mails fakes são enviados, especialmente, para alvos que usam endereços de e-mail corporativo: os golpistas chegam a filtrar contas não voltadas ao mundo corporativo, as deixando de fora.

Uma característica observada na campanha de phishing é a mudança constante na abordagem: as comunicações são feitas em várias línguas, como inglês, espanhol e sueco, e o endereço do remetente mudando com frequência. Muitas vezes, são usados nomes como “GG Careers <hire@googleadjobhub.com>” e afins, imitando centrais de recrutamento da empresa.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Os hackers também abusam de serviços como Salesforce e Recruitee para enviar os e-mails, com links maliciosos abrigados em domínios registrados recentemente através de plataformas como NiceNIC e Porkbun.

Caso a vítima clique no botão “Agendar uma conversa”, é redirecionada para uma armadilha que imita a página de verificação da Cloudflare Turnstile. Depois, é mandada a uma página falsa de agendamento do Google Careers, que pede por detalhes pessoais, sendo finalmente levada a uma falsa página de login da Google, quando seus dados são roubados.

Truques engenhosos são usados para evitar ferramentas de segurança nativas dos e-mails, como a quebra de palavras como “Google Careers” em diferentes elementos de label, sendo uma formatação web escondida que separa cada letra. Simples, a técnica impede o reconhecimento das palavras por programas que detectam frases suspeitas nas mensagens.

O motor de detecção da Sublime Security descobriu os ataques pelo seu uso de domínios registrados nos últimos 30 dias, e segue monitorando a evolução da campanha de phishing.

Isso mostra que o cuidado na hora de abrir mensagens já é parte básica da vida profissional: tome cuidado com qualquer mensagem ofertando trabalho ou grandes vantagens, sempre verificando o remetente e outras informações potencialmente suspeitas.

VÍDEO | Nem o gigante Google escapou! 😱 Um simples telefonema foi a porta de entrada para um ataque hacker

Leia a matéria no Canaltech.