Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Emissor de moeda estável Círculo está enfrentando um escrutínio crescente de pesquisadores de blockchain após milhões de moedas em dólares americanos (USDC) foram roubados e fluíram sem impedimentos através de sua ponte proprietária durante a exploração de US$ 285 milhões do Solanaprotocolo de deriva baseado em .

A inação durante o ataque de 1º de abril, que é agora o maior hack de finanças descentralizadas (DeFi) de 2026, contrasta fortemente com o congelamento agressivo de ativos da Circle vinculado a um caso civil selado nos EUA poucos dias antes.

Esta justaposição reacendeu o debate sobre as responsabilidades e inconsistências dos emissores centralizados de stablecoins que operam em mercados sem permissão.

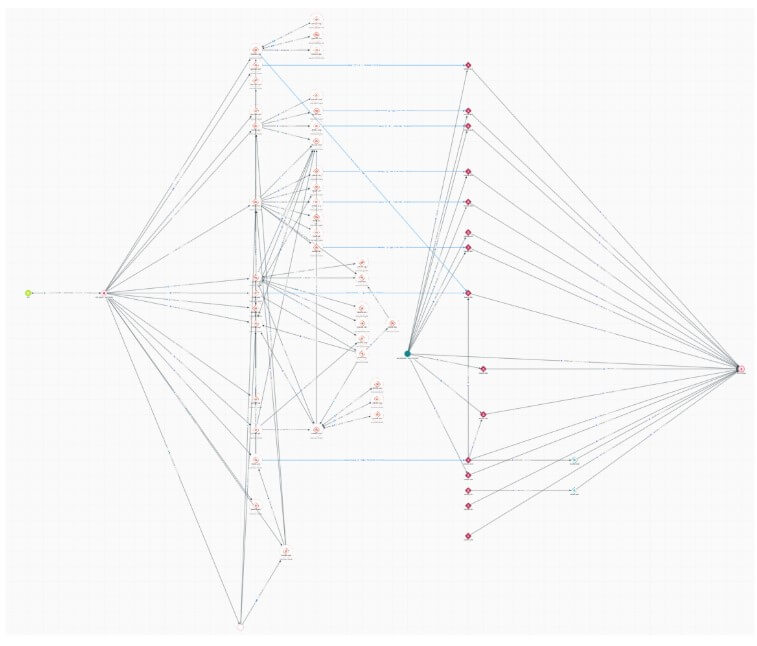

De acordo com o investigador da rede ZachXBTos invasores transferiram mais de US$ 230 milhões em USDC de Solana para Ethereum em mais de 100 transações usando o Cross-Chain Transfer Protocol (CCTP) da Circle.

Por que isso é importante: O episódio destaca uma tensão estrutural nos mercados de criptomoedas: stablecoins como o USDC operam dentro de sistemas sem permissão, mas mantêm o controle centralizado. Quando esse controlo é aplicado de forma inconsistente, levanta novos riscos para os utilizadores, protocolos e reguladores que tentam compreender onde a intervenção ocorrerá ou não durante uma crise.

As transferências ocorreram durante várias horas durante o dia útil nos EUA, dando ao emissor com sede em Nova Iorque tempo suficiente para intervir.

Esta visão foi corroborada por outros especialistas em segurança, que observaram que o invasor manteve USDC roubados em várias carteiras por uma a três horas antes de fazer a ponte para Ethereum.

O hacker evitou notavelmente converter os fundos em Amarração USDT, sugerindo uma aposta calculada de que a Circle não implantaria sua autoridade de lista negra de contratos inteligentes.

Essa aposta valeu a pena porque USDT é a maior stablecoin por capitalização de mercado, e seu emissor é conhecido por colocar invasores maliciosos na lista negra usando seu ativo para transferir fundos.

O momento da exploração intensificou a reação. Em 23 de março, a Circle congelou os saldos em USDC de 16 hot wallets corporativas não relacionadas e interrompeu exchanges, cassinos e processadores de pagamento legítimos em resposta a uma disputa civil.

ZachXBT anteriormente caracterizado essa ação como “potencialmente o congelamento mais incompetente” que ele testemunhou em cinco anos.

Os críticos colocam agora uma questão fundamental: se a Circle reivindica a autoridade para congelar activos para fazer cumprir o cumprimento, porque é que aplica esse poder agressivamente contra empresas legítimas, ignorando um roubo confirmado de nove dígitos que transita pela sua própria infra-estrutura?

No entanto, Santisa, o pseudônimo CIO da empresa de investimentos Lucidity Cap, argumentou o contrário. Ele afirmou:

“O círculo e não a lista negra é, na verdade, bastante cypherpunk da parte deles, não importa o motivo. A indústria que pressiona por uma lista negra ativa nos afasta cada vez mais da descentralização – o que não é necessariamente uma coisa ruim! Apenas uma compensação.”

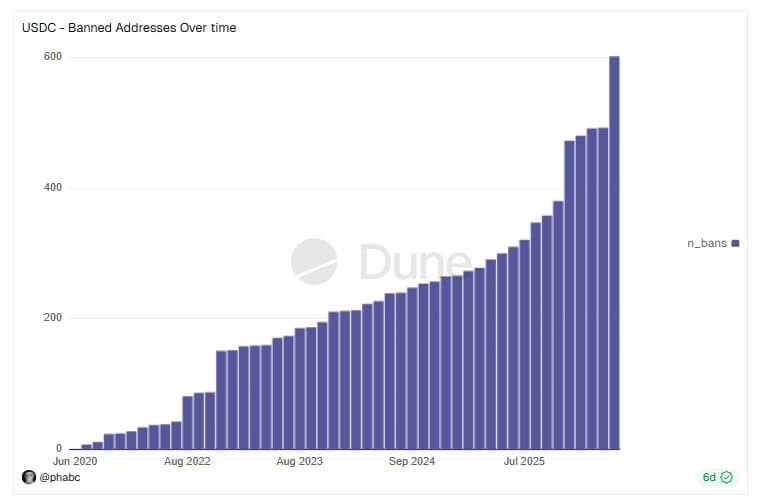

Até o momento, a Circle colocou na lista negra cerca de US$ 117 milhões em 601 carteiras, de acordo com a Dune Analytics dadosmostrando que a capacidade existe.

O ataque a Drift, anteriormente o pedra angular do ecossistema DeFi de Solana com mais de US$ 550 milhões em Valor Total Bloqueado (TVL), foi uma operação altamente sofisticada que durou semanas.

De acordo com o Drift Protocol post-mortemos atacantes comprometeram o Conselho de Segurança do protocolo.

Em 30 de março, eles exploraram um mecanismo conhecido como “Durable Nonce” para obter silenciosamente as aprovações multisig necessárias.

O nonce durável é uma ferramenta projetada para manter transações não confirmadas válidas indefinidamente para aprovações offline. Yu Xian, fundador da empresa de segurança blockchain Slowmist, disse:

“Outro encontro com a exploração durável do mecanismo de pré-assinatura offline nonce. Essa técnica de phishing prevalece há pelo menos 2 anos. Uma vez que tal assinatura é roubada, o invasor pode iniciar operações na cadeia “legalmente assinadas” em um futuro momento oportuno – por exemplo, no cenário Drift, isso resultou na aquisição de seus privilégios de administrador na cadeia.”

Em 1º de abril, os invasores transferiram a autoridade administrativa, inicializaram um ativo falso chamado CVT, inflaram artificialmente seu valor por meio de manipulação de oráculos e pediram empréstimos contra garantias falsas.

Em pouco tempo, eles drenaram os cofres JLP Delta Neutral, SOL Super Staking e BTC Super Staking. Os dados do DefiLlama mostram que o TVL do Drift caiu para menos de US$ 250 milhões após o ataque.

As consequências espalharam-se rapidamente por todo o Ecossistema Solana DeFi, considerando o papel proeminente do Drift.

Segundo relatos, pelo menos 20 aplicativos de terceiros que dependiam dos cofres do Drift para gerar rendimento confirmaram impacto financeiro, incluindo Prime Numbers Fi, que estima perdas superiores a US$ 10 milhões.

Embora a identidade dos atacantes permaneça desconhecida até o momento desta publicação, Drift afirmou em X que identificou informações críticas sobre as partes envolvidas na exploração.

Entretanto, os especialistas em segurança notaram que a sofisticada metodologia de branqueamento aponta para um adversário conhecido do Atacantes norte-coreanos.

Empresa de inteligência Blockchain Elliptic relatado que o comportamento na cadeia e os indicadores ao nível da rede estejam alinhados com as operações conduzidas pela República Popular Democrática da Coreia (RPDC).

Outra empresa de segurança blockchain, Diverg, ainda afirmou:

“Podemos confirmar junto com TRM Labs e Elliptic que o Grupo Lazarus da Coreia do Norte (TraderTraitor) [was behind the Drift attac]. [The] mesma unidade [was] por trás do hack de US$ 1,5 bilhão da Bybit [and] O ataque de US$ 625 milhões de Ronin.”

Se confirmada, a exploração do Drift marcaria o décimo oitavo roubo de criptografia ligado à RPDC neste ano, elevando o valor ilícito do regime em 2026 para mais de US$ 300 milhões.

Chega em meio a uma escalada ataques patrocinados pelo estado visando infraestrutura criptográficaincluindo um recente comprometimento da cadeia de fornecimento de software atribuído pelo Google ao ator de ameaças norte-coreano UNC1069.