Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Parte principal da vida online dos internautas há muito tempo, os roteadores têm sido alvos principais de hackers em busca de construir botnets e invadir dispositivos para fins maliciosos. Pesquisadores da Cisco Talos descreveram uma das campanhas relacionadas a eles, a DKnife, ativa desde ao menos 2019.

O kit de ferramentas hacker em questão consegue monitorar, gravar e mudar os dados que passam por todos os computadores e celulares conectados à rede, com uma persistência invejável: servidores de comando e controle dos cibercriminosos continuavam ativos até janeiro deste ano, gerenciando os aparelhos comprometidos por anos a fio.

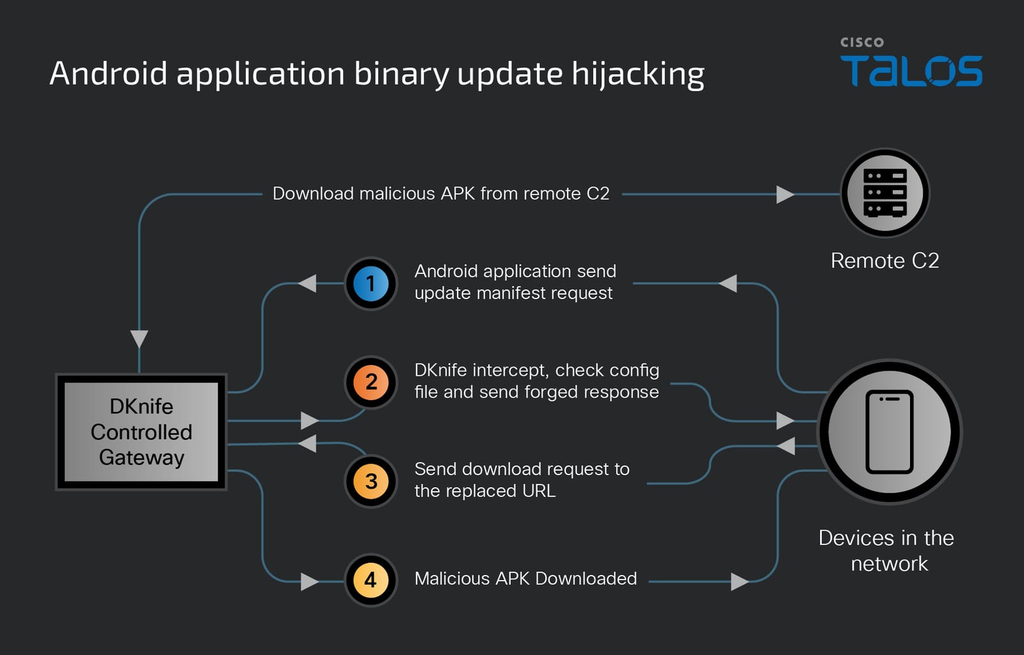

Uma das principais táticas usada pelo ecossistema do malware se chama adversary-in-the-middle (AitM), onde os malwares no dispositivo final interceptam atualizações legítimas requeridas pelos aplicativos e as trocam por outros vírus em questão de segundos. Os pesquisadores descreveram diversas funções do DKnife:

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Também foi descoberto que o DKnife consegue monitorar atividades em aplicativos de mensagens como WeChat e Signal, mesmo em chamadas de vídeo, e, para permanecer oculto, o malware identifica tráfego de antivírus para encerrar suas atividades, impedindo que o usuário atualize defesas ou seja alertado da invasão.

Embora os alvos principais sejam chineses, a ferramenta mostrou claros sinais de evolução e colaboração com backdoors como a WizardNet, que se espalhou pelo Camboja, Filipinas e Emirados Árabes Unidos. Como afeta roteadores, o vírus tem potencial de invadir todos os dispositivos, de celulares a geladeiras inteligentes. Para combatê-lo, é necessário atualizar o firmware de todos os aparelhos e desabilitar gerenciamento remoto nas configurações, fechando as principais portas de invasão dos hackers.

VÍDEO | O que você precisa saber antes de comprar um roteador

Leia a matéria no Canaltech.