Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Uma pesquisa da empresa de segurança cibernética WatchTowr revelou que sites de formatação de código, como JSONFormatter e CaodeBeautify, vazaram milhares de informações sensíveis, como senhas, chaves e credenciais de administrador, mesmo após incidentes passados e em sistemas críticos que já poderiam ter sido corrigidos.

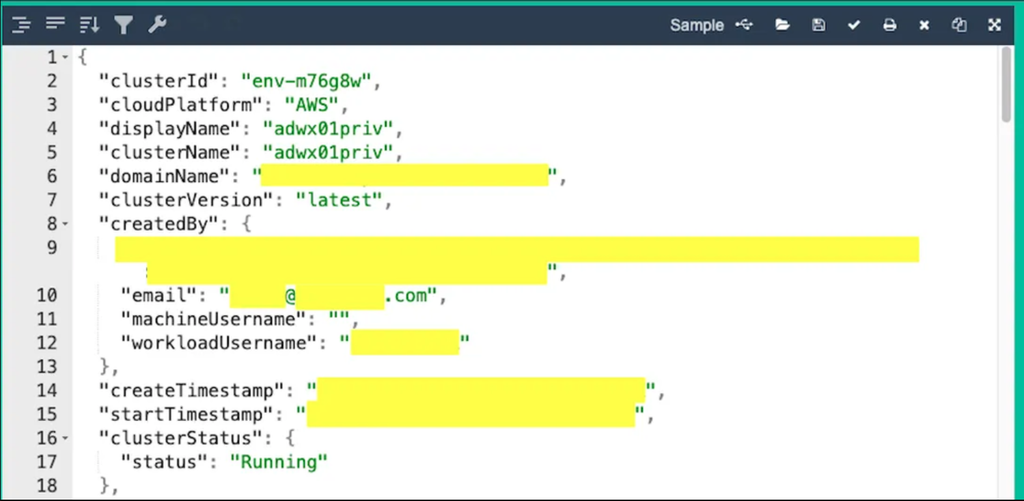

Foram coletados e analisados mais de 80.000 arquivos JSON através de mecanismos internos, encontrando todo tipo de informação possível, de credenciais diversas a dados com acrônimos iniciando em P (como PII, de “Personal Identifier Information”, ou identificadores pessoais).

Apesar da pesquisa mostrar a vulnerabilidade de formatadores de código, os pesquisadores ressaltam a facilidade com que algumas empresas compartilham dados sensíveis publicamente, negligenciando a segurança corporativa. Foram encontrados dados como chaves API, chaves privadas, de nuvem, registros SSH e até mesmo exportações do AWS Secrets Manager.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

As organizações afetadas pelos vazamentos incluem setores críticos como governo, finanças, saúde pública, telecomunicações e muito mais. Uma brecha importante foi encontrada nas ferramentas “Salvar” e “Links Recentes” dos sites de formatação de código, descobrindo que usuários, sem perceber, expuseram o conteúdo colado nos sites através de URLs previsíveis e buscáveis.

Em outras palavras, caso você digite ao final da URL algo como “BancoImportante/Recentes”, terá acesso a tudo que o programador da organização enviou recentemente ao site. Ao coletar informações dessas páginas, a WatchTowr conseguiu mais de 80.000 uploads de dados históricos com mais de 5 GB de conteúdo. É um vazamento enorme de dados sensíveis que os clientes não perceberam ter deixado públicos.

Os pesquisadores avisaram as organizações e instituições de segurança envolvidas por meses, sem obter resposta da maioria. Foram vazadas configurações internas de governos através de scripts PowerShell, credenciais encriptadas Jenkins (ligadas à empresa MITRE) por conta de um export mal feito de um estudante e bases de dados Docker, JFrog, Grafana e muitas mais.

Testes confirmaram que hackers já exploraram as plataformas e coletam os dados para ataques futuros, demonstrando o perigo de simplesmente colar credenciais em sites do tipo.

Os pesquisadores afirmaram já ter recebido críticas por revelar a brecha, mas relatam que a exploração já era feita antes e terminam afirmando que não são necessárias mais plataformas com IA agêntica, mas sim menos organizações críticas colando credenciais em sites aleatórios.

VÍDEO | 7 ataques hacker que entraram para a história [Top Tech]

Leia a matéria no Canaltech.