Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Um novo malware anda causando estrago em dispositivos com Android. Identificado pela iVerify, o software malicioso é um trojan de acesso remoto (RAT) que consegue obter controle total do aparelho a partir da clonagem de aplicativos legítimos da Play Store.

O trojan, que recebeu o nome de Cellik, vem sendo comercializado por criminosos em fóruns da dark web, oferecendo um leque de ferramentas criadas para comprometer sistemas sob a falsa sensação de legitimidade, fazendo também uma integração completa com a loja oficial de apps do Google.

Basta um clique para que os agentes maliciosos incorporem o código corrompido, apostando em uma campanha generalizada e quase imperceptível.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Assim que a vítima instala o app comprometido acreditando ser o verdadeiro, o Cellik concede ao hacker acesso total ao dispositivo em tempo real. Entre as funcionalidades do malware estão a capacidade de transmitir a tela do aparelho, controlar remotamente a interface, registrar teclas digitadas, interceptar notificações e navegar de maneira oculta na internet.

Além disso, o software malicioso consegue acessar o sistema de arquivos do aparelho, baixando ou enviando materiais, e até mesmo acessando o diretório de armazenamento em nuvem. Tudo isso sem que o usuário perceba que seus dados estão sendo comprometidos, já que o app clonado se comporta exatamente como o original.

Mas não para por aí: o Cellik também usa esse modo de navegação oculta para acessar sites usando os cookies armazenados no browser, o que facilita o roubo das credenciais de logins do usuário.

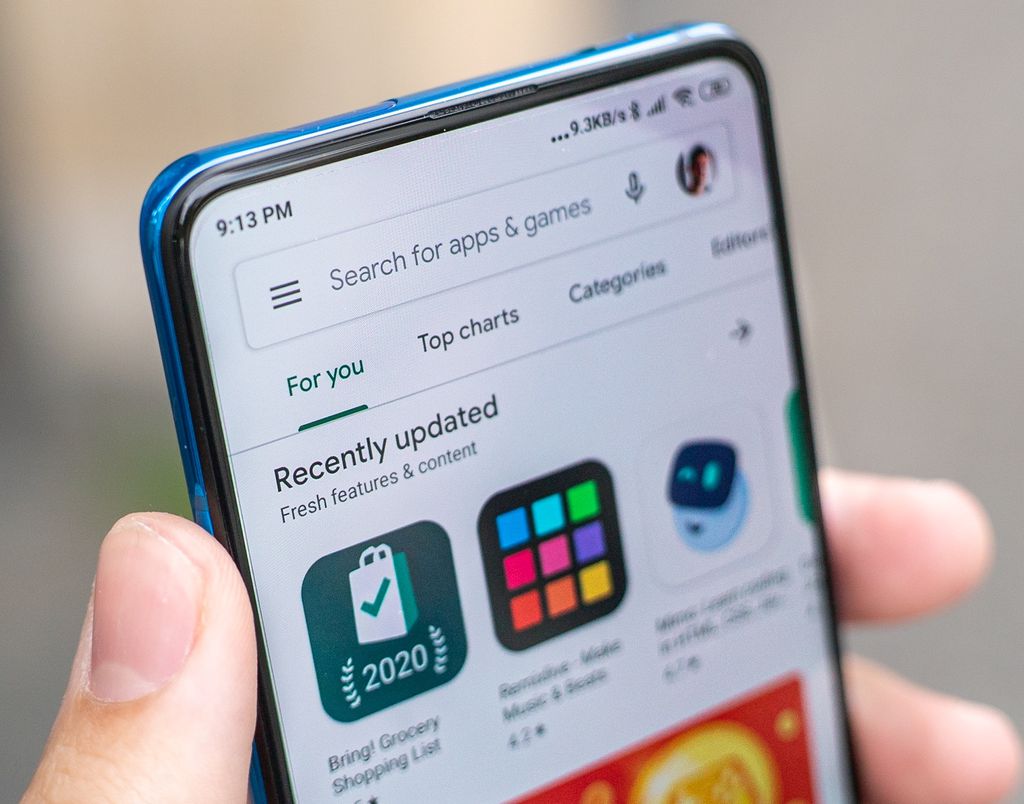

O que mais chamou a atenção dos especialistas em relação ao Cellik foi justamente a maneira como o malware se integra à Play Store. Essa habilidade permite que o software malicioso transite por todo o catálogo da loja de apps, selecionando aplicativos legítimos para comprometê-los.

É dessa maneira que os hackers conseguem usar um app famoso, como um game do momento, por exemplo, para injetar o código malicioso com o kit de ferramentas disponíveis no pacote comercializado em fóruns clandestinos.

Considerando que a operação demonstra a capacidade do malware em burlar sistemas de segurança da Play Store, o Cellik consegue desativar até mesmo o Google Play Protect, ferramenta integrada ao Android que verifica os aplicativos na loja antes do download. Como o trojan está oculto no aplicativo clonado, o recurso de segurança não consegue detectá-lo, passando despercebido por análises periódicas do sistema.

Leia também:

Leia a matéria no Canaltech.