Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Uma vulnerabilidade de segurança crítica foi revelada no Grist-Core, uma ferramenta auto hospedada e de código aberto da base de dados Grist, para planilhas: a falha permite que cibercriminosos executem códigos remotamente e foi chamada de Cellbreak pelos pesquisadores da Cyera Research Labs.

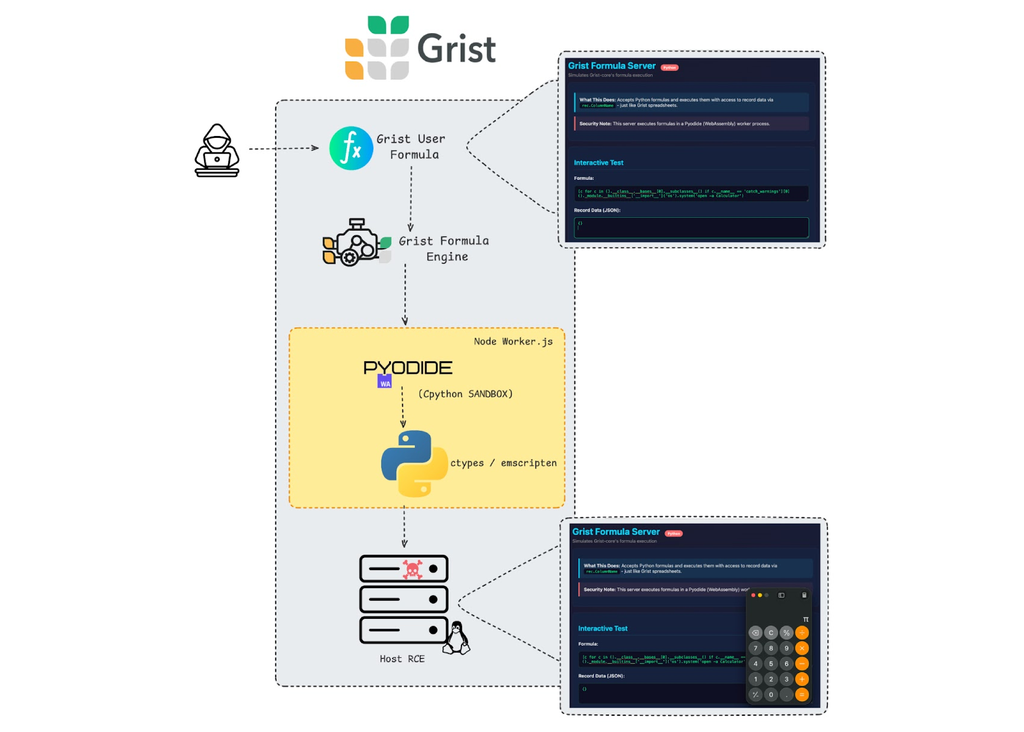

O número para acompanhamento do problema é CVE-2026-24002 (9,1) e faz com que uma fórmula maliciosa torne planilhas em pontos de invasão para execução remota de código (RCE). Vladimir Tokarev, pesquisador que descobriu a falha, afirmou que o autor da fórmula consegue executar comandos OS ou rodar JavaScript por meio de ambiente sandbox, destruindo a barreira entre cell logic e a execução no hospedeiro.

O Cellbreak foi categorizado como um caso de escape de sandbox Pyodide, o mesmo tipo de vulnerabilidade que atingiu o n8n, chamada N8scape. A falha do Grist foi corrigida na versão 1.7.9, de 9 de janeiro deste ano.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Para ver se a sua versão foi afetada, é preciso ir no Painel de Administrador: caso ele inclua “gvisor”, você não foi afetado, mas se houver “pyodide” na tela, é importante atualizar para a versão mais recente do programa.

O problema fica na execução de fórmulas Python no Grist, que permitia fórmulas não confiáveis no Pyodide. Esta última é uma plataforma de distribuição Python que permite a execução de códigos diretamente no navegador, dentro de uma sandbox WebAssembly.

Embora isso fosse feito para garantir que a fórmula rodasse num ambiente isolado, o uso de uma blocklist tornava possível escapar da sandbox e rodar códigos no hospedeiro.

Com isso, hackers podem se movimentar lateralmente na hierarquia de classes do Python e deixar disponíveis ctypes, permitindo o acesso a funções Emscripten normalmente não alcançáveis. Cibercriminosos conseguem, assim, acessar credenciais de bases de dados e chaves de API, ler arquivos sensíveis e se movimentar à vontade no sistema.

Além de atualizar o programa, também é possível mudar a variável de ambiente GRIST_SANDBOX_FLAVOR para “gvisor”. Segundo Tokarev, isso é um risco sistêmico visto em outras plataformas de automação, onde uma única superfície de execução com acesso privilegiado pode acabar com os limites de confiança organizacionais quando uma sandbox falha.

VÍDEO | Transforme o caos das planilhas em mágica!

Leia a matéria no Canaltech.