Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

O Google Drive veio para facilitar o armazenamento em nuvem de usuários que apostam na plataforma para guardar arquivos pessoais ou profissionais. Um ecossistema vivo, o serviço abriu espaço para uma maior integração entre diferentes ferramentas da empresa, mas isso não significa que o recurso seja imune a ataques hackers.

Com cibercriminosos evoluindo suas práticas constantemente, o Google Drive virou porta de entrada para violações de segurança que, muitas vezes, o usuário nem percebe que estão acontecendo enquanto ele usa a plataforma normalmente.

Muitos ataques nem mesmo precisam alterar a senha para concretizar a invasão, já que os hackers usam softwares maliciosos para corromper o sistema e obter acesso não autorizado à conta da vítima. Tudo da maneira mais silenciosa possível para roubar dados à medida que monitora as atividades do usuário.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

É por isso que estar sempre atento para o que acontece no seu Google Drive faz diferença, pois é dessa maneira que você pode descobrir que um malware está escondido em alguma pasta.

A primeira coisa que você precisa saber para identificar possíveis intrusos no seu Drive é criar uma lista de elementos que devem ser checados periodicamente. Afinal, alguns comportamentos suspeitos podem ser sinais claros de que algo está errado com a sua conta.

Veja a seguir quais são os principais sintomas de que o seu Google Drive pode ter sido infectado por um software malicioso:

Uma vez identificados os sinais de alerta, chegou o momento de analisar as atividades suspeitas que podem estar escondidas no seu Google Drive.

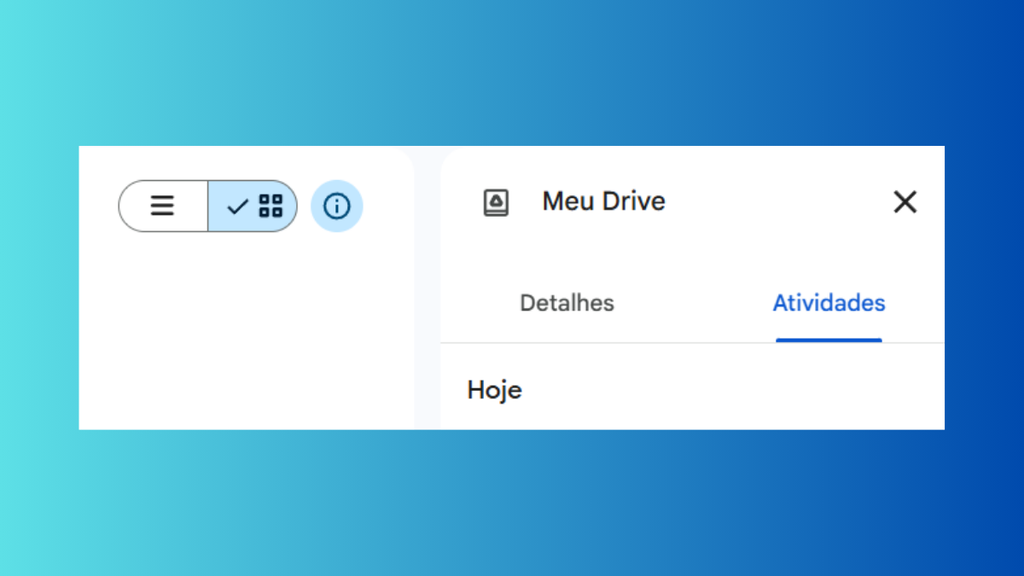

Para começar, você deve clicar no ícone de “Informações” no canto superior direito da tela, indicado pela letra “i”. Em seguida, selecione a aba “Atividade”, onde você poderá ver todas as movimentações que aconteceram na pasta selecionada.

Esse painel é justamente aquele que vai revelar tudo que você precisa saber sobre possíveis movimentações desconhecidas, já que o Google mostra uma linha do tempo exata de quem editou, moveu ou apagou qualquer tipo de arquivo indicado. A seção ainda mostra a data e a hora em que essas atividades ocorreram.

Dessa forma, caso identifique uma movimentação desconhecida no meio da madrugada, enquanto você estava dormindo, por exemplo, é hora de ligar a sirene porque pode existir algo errado ali.

Um dos grandes vilões por trás de contas comprometidas no Google Drive são aplicativos de terceiros, principalmente aqueles instalados fora de lojas oficiais. Até mesmo extensões podem provocar danos.

É por isso que os cibercriminosos não precisam de táticas elaboradas para invadir a conta e nem ao menos necessitam da senha da vítima. Tudo que eles precisam é que o alvo faça o download de um app corrompido, como conversores de PDF gratuitos e editores de foto, para obter acesso total ao Drive.

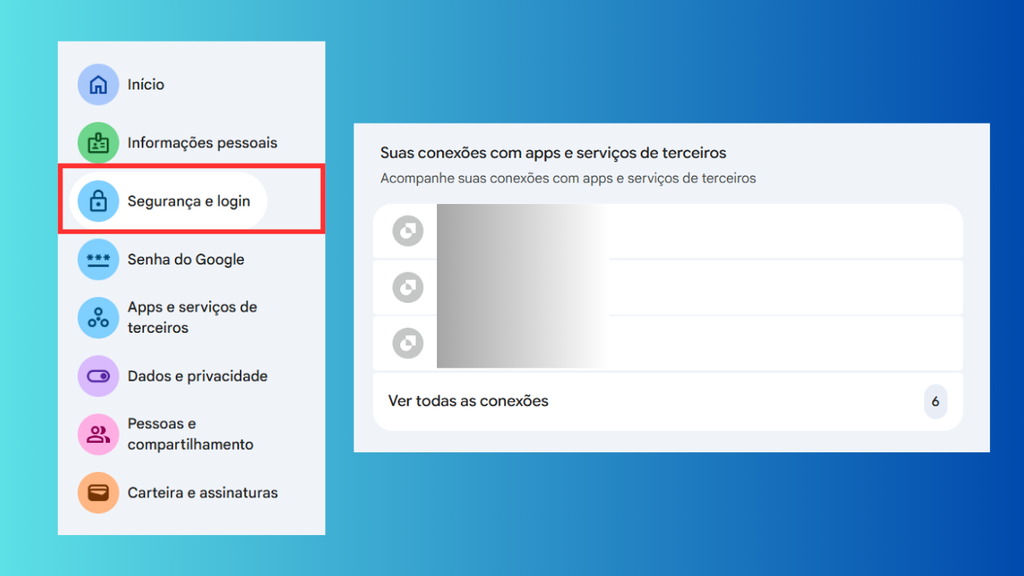

Como é possível verificar se aplicativos estão acessando sua conta de maneira indevida, então? Basta acessar o site “myaccount.google.com”, ir em “Segurança e login” e verificar a seção “Conexões com apps e serviços de terceiros”.

Nessa aba, você verá todos os aplicativos conectados. Para excluir essa ligação com apps desconhecidos, é possível selecionar o app e clicar em “Excluir todas as conexões atuais com o app ou serviço”.

Considerando o cenário que sua conta no Google Drive foi violada por ações criminosas, chegou a hora de aplicar um roteiro de contenção de danos. Veja a seguir o passo a passo do que você deve fazer:

Vale lembrar ainda que manter a segurança na internet não é algo que você garante da noite para o dia. Segurança digital é um hábito, ou seja, você precisa verificar constantemente suas atividades online para evitar ser vítima de um golpe. A recomendação de especialistas é fazer uma varredura completa a cada seis meses, por exemplo, mantendo a integridade das suas informações sensíveis.

Leia a matéria no Canaltech.