Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Pesquisadores de segurança da ESET descobriram os responsáveis por uma onda de ataques a companhias europeias do setor de defesa, longa campanha hacker conhecida como Operação Dream Job. Muitas das indústrias afetadas estão envolvidas no setor de veículos aéreos não-tripulados (UAV), ou drones.

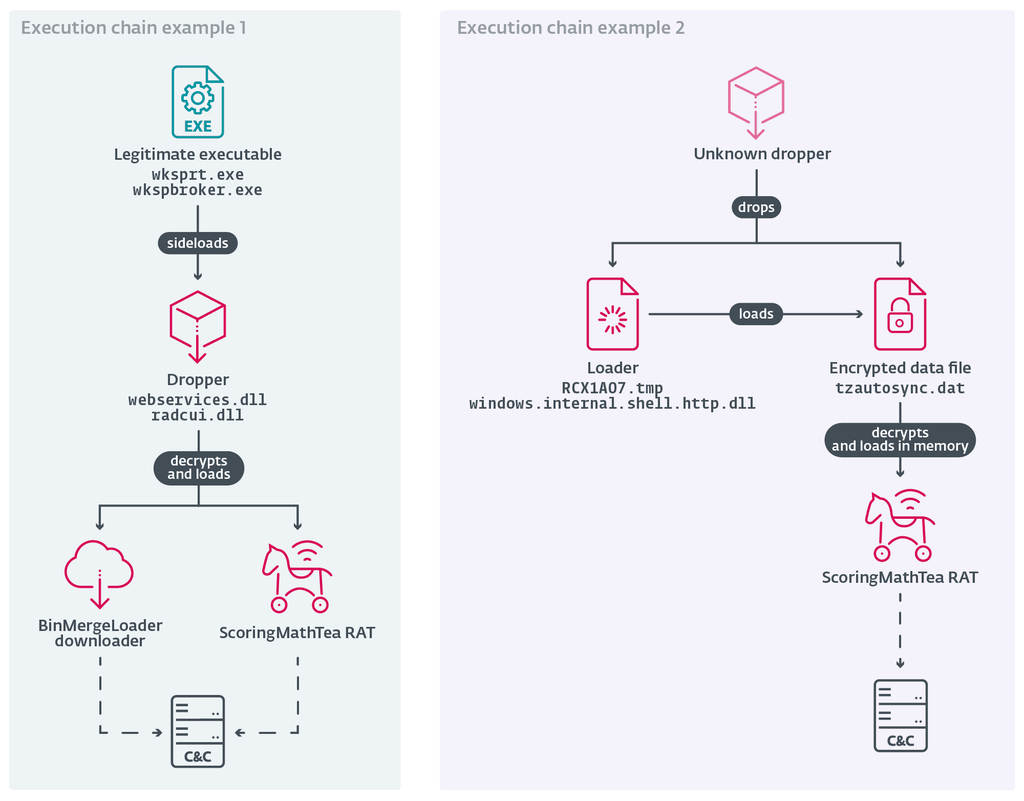

Segundo Peter Kálnai e Alexis Rapin, especialistas da ESET envolvidos na pesquisa, isso indica um esforço de atores da Coreia do Norte para melhorar seu programa de drones. O objetivo da campanha é o roubo de informações proprietárias e de manufatura dos aparelhos através de malwares como ScoringMathTea e MISTPEN.

Segundo a ESET, os cibercriminosos têm agido desde março deste ano. Algumas das empresas afetadas estão no sudeste europeu, mas há, também, uma fábrica de componentes aéreos e uma companhia de defesa na Europa Central. A ScoringMathTea, também conhecida como ForestTiger, já foi vista pela ESET no início de 2023 em ciberataques numa empresa de tecnologia indiana e em uma companhia de defesa polonesa.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Já a MISTPEN foi acompanhada pela Google Mandiant em setembro de 2024, participando de campanhas nos setores aeroespacial e de energia. A Operação Dream Job foi descoberta inicialmente pela companhia de segurança ClearSky, em 2020, e foi criada pelo grupo hacker norte-coreano Lazarus Group, também conhecido, a depender do pesquisador, como APT-Q-1, Black Artemis, Diamond Sleet (Zinc), Hidden Cobra, TEMP.Hermit e UNC2970.

O Lazarus Group atua desde ao menos 2009, e, no esforço atual, tem usado iscas de engenharia social semelhante ao esforço Contagious: são oferecidas falsas vagas de emprego altamente lucrativas que, na verdade, instalam malwares no sistema das vítimas.

São arquivos binários que baixam um DLL malicioso, que traz o ScoringMathTea e o downloader BinMergeLoader, este que usa Microsoft Graph API e tokens para baixar ainda mais arquivos de vírus. Fases posteriores ainda usam RATs avançados capazes de executar até 40 comandos para tomar controle total da máquina.

VÍDEO | WhatsApp Sendo ESPIONADO Sem Você Saber! 😱

Leia a matéria no Canaltech.